Tiskalniki in večnamenske naprave (MFP) so v podjetjih pogosto obravnavani kot “pisarniška infrastruktura”, v resnici pa so omrežni sistemi, ki hranijo podatke, izvajajo avtentikacijo in upravljajo potek dokumentov. Quocirca Print Security Landscape 2025 pokaže, da se organizacije sicer bolj zavedajo tveganj, vendar v praksi še vedno ostajajo vrzeli v upravljanju, posodobitvah in dosledni uporabi varnostnih kontrol. Posebej izstopa izziv mešanih (multi-vendor) flot, kjer so politike in zmogljivosti zaščite pogosto neenotne, kar povečuje stroške in možnost incidentov. Poleg tehničnih ranljivosti ostaja velik dejavnik “človeški element” - napačno ravnanje z dokumenti, hibridno delo in pomanjkanje standardov od nabave do razgradnje naprave.

Tiskalniki kot Omrežni Sistemi: Več kot Le Pisarniška Oprema

Poročilo Quocirca Print Security Landscape 2025 temelji na anketi IT odločevalcev v ZDA in Evropi ter analizira trende in prakse pri zaščiti tiskalniške infrastrukture. Poročilo izpostavlja, da se varnostni izzivi pri tiskanju ne zmanjšujejo linearno, ampak se spreminjajo z načinom dela, rastjo digitalizacije ter večjo povezanostjo naprav. Posebej poudari, da tiskalniki danes niso le “izhod” (tisk), temveč tudi “vhod” (skeniranje, obdelava dokumentov, integracije), kar širi tveganje. V ospredje postavi tudi nove teme, kot sta vloga umetne inteligence pri varnosti in skrb glede prihodnjih (kvantnih) groženj.

Tiskalniki in večnamenske naprave (MFP) so omrežni sistemi z lastnim operacijskim okoljem, spletnim vmesnikom in številnimi storitvami. Ker jih organizacije pogosto obravnavajo kot “pisarniško opremo”, ostanejo izven standardnih ciklov patchanja, inventure in varnostnega nadzora. Napadalci to izkoriščajo, saj so naprave stalno prižgane, zanesljivo dosegljive in pogosto nameščene v segmentih z preširokimi pravicami. Ko je tiskalnik kompromitiran, lahko služi za krajo dokumentov, preusmerjanje skenov, zbiranje meta-podatkov ali lateralno premikanje proti strežnikom. Upravljalski spletni vmesnik je pogosto dosegljiv iz preširokega omrežja ali celo iz interneta, kar napadalcu omogoči neposreden napad.

Izzivi Mešanih Flot in Zgodovinski Dolg

Ena najbolj izpostavljenih tem v poročilu je razširjenost mešanih flot, kjer podjetja uporabljajo naprave več proizvajalcev in različnih generacij. Takšno okolje oteži standardizacijo politik, centralno upravljanje certifikatov, enotno avtentikacijo in dosledno patchanje. Starejše naprave pogosto nimajo sodobnih varnostnih zmožnosti (npr. varni zagon, zaščita firmware) ali pa jih ni mogoče učinkovito vključiti v sodobne platforme upravljanja. Posledično nastanejo “vrzeli med vendorji”, kjer napadalec išče najšibkejši člen, nato pa se lateralno premika proti drugim sistemom.

V podjetjih je pogosto kritična točka print strežnik in način distribucije gonilnikov, ne le naprava sama. Ranljivosti v tiskalniškem ekosistemu lahko vodijo do izpadov storitev ali, v slabšem scenariju, do eskalacije pravic in širšega kompromisa. Težava se poveča, če imajo uporabniki možnost nameščati gonilnike ali dodajati tiskalnike brez nadzora, saj to odpira vrata “driver trojan” in socialnemu inženiringu. Dobro upravljanje pomeni centralni katalog odobrenih gonilnikov, podpisane pakete in jasno ločitev test/pilot/prod uvajanja. Print strežniki morajo imeti svoje hardening politike, omejene povezave in nadzor nad anomalijami.

Človeški Dejavnik in Hibridno Delo: Širjenje Tveganja

Quocirca poudarja, da je velik del tveganja povezan z ravnanjem z dokumenti - od izpisov, ki ostajajo na pladnjih, do napačnega odlaganja ali tiskanja v domačem okolju. Hibridno delo je okrepilo problem “razpršenega perimetra”, kjer se tiskanje in dokumenti premikajo izven klasičnih kontrol podjetja. Tudi če IT utrdi naprave, ostanejo odprte situacije: napačen prejemnik, napačen tiskalnik, občutljiv dokument na javnem mestu ali nezavarovan domači tisk.

V zadnjih mesecih se redno pojavljajo prevare, kjer uporabniki ob težavah s tiskalnikom iščejo rešitev prek iskalnikov in kliknejo zavajajoče oglase. Stran posnema proizvajalca ali “podporo”, ponudi prenos “orodja”, ki namenoma spodleti, nato pa uporabnika preusmeri na telefonsko številko ali chat. Napadalci na ta način izsilijo oddaljeni dostop, plačilo “naročnine” ali namestijo orodja za trajen dostop, ki se nato uporabi za kompromis delovne postaje in naprej v omrežje. Organizacije lahko to zmanjšajo s kombinacijo procesov (enotna interna pot za podporo) in tehničnih kontrol (web filtering, blokade imposter domen, application control). Če zaposleni nimajo jasnih navodil, bodo poiskali “najhitrejšo” rešitev, in ravno to goljufi ciljajo.

Tehnične Ranljivosti: Od Privzetih Gesel do Zlorabe Integracij

Napadalci se pogosto osredotočijo na upravljalske vmesnike, šibka gesla ali izpostavljene storitve, ki jih organizacije ne spremljajo dovolj dosledno. Napadalec lahko prevzame napravo, spremeni nastavitve skeniranja, doda zlonamerne destinacije ali uporabi tiskalnik kot odskočno točko za dostop do omrežja. Posebej nevarne so zlorabe integracij, kjer naprava uporablja LDAP/AD ali SMB za skeniranje v omrežne mape, ker to odpira možnost kraje poverilnic ali sprememb ciljev. V naprednejših scenarijih je na udaru tudi print strežnik ali spooler infrastruktura, kjer napake v gonilnikih ali napačne pravice uporabnikov povečajo tveganje.

V številnih okoljih so administratorska gesla na tiskalnikih nespremenjena ali pa se uporablja enaka “standardna” kombinacija za več naprav. To napadalcem omogoča avtomatizacijo napada, saj lahko s skeniranjem omrežja hitro identificirajo dostopne vmesnike in poskusijo znane prijave. Tudi če se geslo spremeni, je tveganje visoko, če je upravljanje dostopno iz uporabniških VLAN-ov, kjer so možne okužbe delovnih postaj. Pri določenih modelih so bile izpostavljene tudi težave s predvidljivimi privzetimi poverilnicami, kar dodatno potrjuje, da “računaj na slab scenarij” ni paranoja.

MFP-ji se pogosto povezujejo z AD/LDAP za iskanje uporabnikov ali avtentikacijo, hkrati pa uporabljajo SMB/FTP za shranjevanje skenov v omrežne mape. Če napadalec pridobi admin dostop, lahko spremeni ciljni strežnik in izvede “pass-back”, kjer naprava poskuša avtenticirati na napadalčev strežnik. Tako se lahko prestrežejo poverilnice, še posebej nevarno pa je, če gre za servisne račune z visokimi pravicami ali brez redne rotacije. Napad je tih, saj uporabniki še naprej skenirajo, naprava “deluje”, IT pa morda opazi šele anomalije prijav ali nenavadne premike v omrežju. Najboljša obramba je kombinacija najmanjših privilegijev servisnih računov, stroge segmentacije in nadzora sprememb konfiguracije.

Nove Grožnje: Umetna Inteligenca in Kvantna Računalništvo

Poročilo izpostavlja rast skrbi glede tveganj, ki jih prinašajo AI-podprti napadi, ter hkrati pričakovanja, da bodo ponudniki varnosti uporabili AI/ML za boljše zaznavanje groženj. V praksi to pomeni dve stvari: napadalci lažje avtomatizirajo prepoznavanje ranljivih naprav, obramba pa mora izboljšati monitoring in analitiko, da zmanjša ročno delo. Druga tema je prihodnja odpornost na kvantne grožnje, ki jih organizacije vedno pogosteje vključujejo v dolgoročno strategijo, še posebej tam, kjer imajo dokumenti dolgo življenjsko dobo zaupnosti. Pomembno je razumeti, da to ni “sci-fi”: že danes lahko sprejmete arhitekturne odločitve, ki olajšajo prehod na močnejše kriptografske prakse in boljšo certifikatno higieno.

Uvajanje Varnostnih Kontrol: Od Osnov do Naprednih Rešitev

Quocirca izpostavlja, da številne organizacije deklarativno uporabljajo določene prakse (npr. certifikate), a jih ne izvajajo dosledno po celotni floti in skozi čas. Ključna razlika ni v tem, ali imaš funkcijo “na voljo”, temveč ali jo upravljaš centralno, spremljaš in redno preverjaš skladnost. Organizacije, ki so bolj zrele, pogosteje uporabljajo formalne procese za odziv na incidente, imajo boljšo vidljivost in uvajajo pristope, podobne zero trust, tudi za tiskalniško okolje. Enako pomemben je nadzor nad uporabniško avtentikacijo, kjer raznoliki načini prijave pogosto pomenijo različno raven zaščite in več prostora za napake.

Največji učinek običajno prinesejo osnovni ukrepi, če so izvedeni dosledno in na celotni floti. To vključuje izklop nepotrebnih storitev, zapiranje portov, prisilno uporabo HTTPS/TLS ter odstranitev ali omejitev legacy protokolov. Administrativni dostop mora biti omejen na management omrežje, idealno prek kontroliranih skrbniških poti (jump-host) in z jasnimi vlogami. Prav tako je ključno, da ima vsaka naprava edinstvene admin poverilnice in da se spremembe konfiguracije beležijo ter nadzorujejo. Integracije so pogosto skrite “žilice” do vaših najpomembnejših sistemov, zato morajo biti zasnovane po načelu najmanjših privilegijev. Za scan-to-folder naj servisni račun nikoli ne bo domenski administrator ali račun z dostopom do širših delitev, temveč namenski uporabnik z minimalnimi pravicami v namenski mapi. LDAP povezave naj bodo omejene in pravilno konfigurirane, z jasno definiranimi strežniki, TLS nastavitvami in omrežnimi pravili, ki preprečijo “poljubno” komunikacijo. IT skrbniki morajo posebno pozornost nameniti temu, kdo lahko spreminja te nastavitve, saj je “tiha” sprememba cilja pogosto dovolj za resen incident. Če kompromitiran tiskalnik lahko komunicira z vsem, potem incident hitro preraste v incident domene ali kritičnih strežnikov.

Ključna razlika ni v tem, ali imaš funkcijo “na voljo”, temveč ali jo upravljaš centralno, spremljaš in redno preverjaš skladnost. Organizacije, ki so bolj zrele, pogosteje uporabljajo formalne procese za odziv na incidente, imajo boljšo vidljivost in uvajajo pristope, podobne zero trust, tudi za tiskalniško okolje. Enako pomemben je nadzor nad uporabniško avtentikacijo, kjer raznoliki načini prijave pogosto pomenijo različno raven zaščite in več prostora za napake.

Segmentacija in Nadzor Prometa: Zmanjšanje Območja Vpliva

Segmentacija pomeni namenski VLAN za tiskalnike in natančno definirane dovolilnice do print strežnikov, DNS/NTP ter log infrastrukture, nič več. Izhodni promet (egress) je ključna, pogosto spregledana kontrola, saj prepreči, da bi naprava komunicirala s C2 strežniki ali prenašala podatke ven. Dodatno se splača uvesti baseline normalnega prometa in alarmirati vsako novo ali nenavadno destinacijo, ki se pojavi pri tiskalniških napravah.

Najbolj učinkovito je, da imate standardno predlogo konfiguracije (golden config) za vsak tip naprave, ki jo uporabite ob namestitvi. V predlogi določite izklop nepotrebnih storitev, zahtevan TLS/HTTPS, pravilne certifikate ter omejitve administracije na management omrežje. Posebno pozornost namenite SNMP: prehod na SNMPv3, omejitev na monitoring strežnike in izklop “public/private” community stringov. Kjer je to smiselno, uvedite varno sproščanje tiskanja (pull printing, PIN), da zmanjšate tveganje izpostavitve občutljivih dokumentov na pladnjih. Upravljanje certifikatov je pogosto spregledano, a pomembno, saj slab TLS vodi v “klikni ignore” kulturo in poveča tveganje MITM.

Odziv na Incident in Praktični Prvi Koraki

Pri sumu kompromisa je cilj najprej ustaviti škodo, nato pa šele “popraviti” napravo, saj prenagljena ponastavitev lahko izbriše pomembne sledi. Najbolj praktičen prvi korak je izolacija naprave v karantenski VLAN ali fizični odklop, odvisno od vaših pravil in potreb forenzike. Takoj zatem je kritična rotacija servisnih računov (SMB/LDAP/SMTP), ker so to pogosto tarče napadalcev in lahko omogočajo nadaljnje zlorabe. Pred obnovo izvedite zajem stanja: izvoz konfiguracije, pregled ciljev skeniranja, zadnjih admin prijav ter omrežnih tokov, da razumete vstopno točko.

Če želite hiter napredek, začnite z vidljivostjo: inventar naprav, modeli, firmware verzije, lokacije, lastniki in načini uporabe (tisk, sken, integracije). Nato uvedite minimalni hardening standard in ga izpeljite na celotni floti, pri čemer naj bodo stare naprave prioriteta za izolacijo ali zamenjavo. Vzporedno vzpostavite segmentacijo in egress kontrolo, da zmanjšate blast radius, tudi če je kakšna naprava še “nepopolna”. Naslednji korak je telemetrija: logi v SIEM ali vsaj centralni syslog, z alarmi na ključne spremembe konfiguracije in poskuse administracije.

Ko zaznavo povežete s playbookom odziva, dobite praktično odpornost, ne le poročil. Ko sumite kompromis, je prvo pravilo omejiti širjenje, zato napravo prestavite v karantenski VLAN ali jo odklopite iz omrežja. Nato je ključna rotacija servisnih računov (SMB, LDAP bind, SMTP auth), ker so ti pogosto glavni “plod” napadalca. Pred ponastavitvijo zabeležite stanje: izvozi konfiguracijo, preverite cilje skeniranja, zadnje admin prijave in omrežne povezave, da ne izgubite dokazov. Šele nato izvedite ponastavitev ali re-flash firmware ter uvoz “golden config”, pri čemer potrdite segmentacijo in minimalne pravice. Po incidentu izvedite post-mortem, kjer zaprete vzrok: preširok dostop, šibko geslo, manjkajoč patch ali socialni inženiring prek lažne podpore.

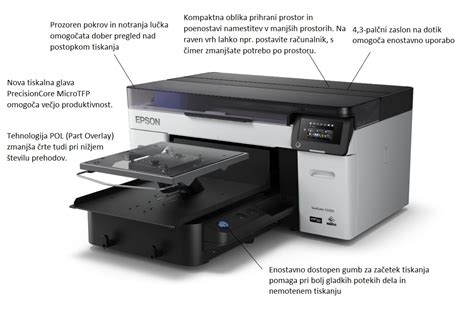

Dodajanje tiskalnika

Zaključek: Proaktivni Pristop k Tiskalniški Varnosti

Tiskalniki in kibernetska varnost se v podjetjih pogosto srečajo šele ob incidentu, čeprav bi morali biti del rednega upravljanja tveganj. Največjo razliko naredijo osnovne, a dosledne prakse: segmentacija tiskalniškega omrežja, strogo omejen administrativni dostop, “golden config” predloge ter urejeno patchanje firmware in gonilnikov. Posebej kritično je upravljanje integracij (LDAP/SMB/SMTP), kjer napačne nastavitve in preširoke pravice hitro privedejo do kraje poverilnic ali nepooblaščenega odtoka dokumentov. Enako pomemben je procesni del, saj jasna interna podpora in tehnične kontrole zmanjšajo uspešnost prevar, ki ciljajo uporabnike, ko “tiskalnik ne dela”. Ko dodate še telemetrijo, zaznavo sprememb konfiguracije in preverjen playbook odziva, tiskalniki ne bodo več slepa pega, temveč kontroliran del IT okolja.